Anatomi Serangan Social Engineering: Pelatihan Kesadaran Keamanan Karyawan | CepatNet

Daftar Isi Pokok Bahasan

- ▸ Anatomi Serangan Social Engineering: Pelatihan Kesadaran Keamanan Karyawan

- ▸ Mengapa Karyawan Anda Target Empuk Insinyur Sosial?

- ↳ Memahami Inti Serangan Social Engineering

- ▸ Berbagai Topeng Penipu: Jenis-jenis Social Engineering yang Perlu Diwaspadai

- ▸ Respon Perusahaan: Membangun Benteng Manusia Melalui Pelatihan Kesadaran Keamanan

- ▸ Tantangan & Realita: Mengapa Pelatihan Sering Gagal (dan Cara Mengatasinya)

- ▸ FAQ: Pertanyaan Penting Seputar Social Engineering dan Pelatihan Keamanan

- ↳ Apa bedanya phishing dan spear phishing?

- ↳ Seberapa sering pelatihan keamanan harus dilakukan?

- ↳ Apakah tools pendeteksi email spam sudah cukup melindungi?

- ↳ Bagaimana jika karyawan sudah terlanjur kena jebakan social engineering?

Anatomi Serangan Social Engineering: Pelatihan Kesadaran Keamanan Karyawan

Pernahkah Anda membayangkan, celah keamanan terbesar di kantor Anda bukan ada pada firewall mahal atau sistem enkripsi canggih, melainkan pada hal yang paling “manusiawi”: karyawan itu sendiri? Ya, itu pahit, tapi fakta di lapangan tak bisa dibantah. Serangan social engineering adalah ancaman paling licik di dunia siber, sebuah seni manipulasi psikologis yang mengincar kelemahan alami kita kepercayaan, rasa ingin tahu, atau bahkan rasa takut. Inilah yang membuat ribuan perusahaan, dari skala kecil hingga raksasa, bertekuk lutut akibat kebocoran data atau kerugian finansial yang tak sedikit.

Sebagai praktisi keamanan siber yang sudah kenyang asam garam insiden, saya berani bilang, investasi pada teknologi tanpa diimbangi kesadaran manusia itu seperti membangun rumah mewah tanpa pintu dan jendela. Percuma! Artikel ini bukan sekadar teori. Kita akan bedah tuntas anatomi serangan social engineering, mengapa karyawan jadi target empuk, dan bagaimana pelatihan kesadaran keamanan bukan cuma nice-to-have, tapi mutlak wajib ada dalam daftar prioritas Anda.

Kita akan kupas berbagai modus operandi para penipu, dari email phishing yang nyaris sempurna hingga panggilan telepon manipulatif yang bikin kita tanpa sadar membuka pintu gerbang data perusahaan. Bersiaplah, karena memahami musuh adalah langkah pertama untuk membangun pertahanan yang tak tertembus. Kita akan belajar cara membuat setiap karyawan menjadi sensor keamanan bergerak, garda terdepan yang tidak mudah terkecoh oleh trik-trik licik insinyur sosial.

[IMG_1]

Mengapa Karyawan Anda Target Empuk Insinyur Sosial?

Sederhana saja: manusia pada dasarnya makhluk yang mudah percaya, penolong, dan punya batasan informasi yang bisa diproses dalam situasi mendesak. Sementara sistem komputer, robot. Dia hanya mengikuti instruksi. Insinyur sosial memahami betul sifat-sifat ini, lalu memanfaatkannya sebagai titik masuk termudah. Mereka tidak meretas sistem, tapi meretas pikiran. Mereka tidak mencari celah di kode program, melainkan di protokol perilaku kita.

Memahami Inti Serangan Social Engineering

Social engineering adalah taktik manipulasi psikologis yang digunakan penjahat siber untuk menipu individu agar mengungkapkan informasi rahasia, memberikan akses ke sistem komputer, atau melakukan tindakan yang merugikan. Tujuannya adalah mengeksploitasi kelemahan manusia, bukan kerentanan teknis, guna mendapatkan keuntungan. Ini adalah metode serangan yang sangat efektif dan sulit dideteksi oleh perangkat keamanan otomatis.

Menurut Badan Siber dan Sandi Negara (BSSN) dalam publikasinya, social engineering didefinisikan sebagai “teknik manipulasi yang memanfaatkan kesalahan atau kelalaian manusia untuk mendapatkan akses tidak sah ke informasi atau sistem.” Metode ini seringkali dimulai dengan pengumpulan informasi target, lalu pembangunan skenario untuk mendapatkan kepercayaan korban.

Fenomena ini menegaskan bahwa mitigasi risiko dalam pengelolaan IT, termasuk pengamanan informasi, harus selalu melibatkan komponen manusiawi. Ingat, informasi dalam artikel ini bersifat edukatif dan umum. Interpretasi, pemahaman, serta keputusan akhir tentang implementasi keamanan sepenuhnya berada di tangan dan kebijaksanaan pembaca. Peraturan atau kondisi bisa berubah sewaktu-waktu.

Berbagai Topeng Penipu: Jenis-jenis Social Engineering yang Perlu Diwaspadai

Para insinyur sosial punya gudang senjata yang beragam. Mereka ahli dalam meniru, meyakinkan, dan menciptakan skenario yang terasa sangat nyata. Memahami setiap jenisnya adalah separuh jalan menuju pertahanan yang kuat. Berikut beberapa yang paling sering ditemui:

- Phishing: Ini adalah yang paling klasik. Penipu mengirimkan email, pesan teks (smishing), atau bahkan panggilan suara (vishing) massal yang seolah-olah berasal dari entitas tepercaya (bank, layanan cloud, atasan). Tujuannya? Mengelabui korban agar mengklik tautan berbahaya, mengunduh lampiran berisi malware, atau memasukkan kredensial login di situs palsu.

- Spear Phishing: Lebih canggih dari phishing biasa. Serangan ini ditargetkan ke individu atau kelompok tertentu (misal, manajer keuangan). Penipu melakukan riset mendalam tentang korban, menggunakan informasi personal yang valid untuk membuat pesan yang sangat meyakinkan dan personal, sehingga korban tidak curiga.

- Pretexting: Di sini, penipu menciptakan alibi atau “dalih” yang kredibel untuk mendapatkan informasi. Mereka bisa berpura-pura menjadi teknisi IT yang butuh konfirmasi kredensial, perwakilan HR yang memerlukan data pribadi, atau bahkan auditor eksternal. Kunci suksesnya adalah cerita yang meyakinkan dan penuh detail palsu.

- Baiting: Ini melibatkan tawaran menarik yang sulit ditolak. Misalnya, USB drive yang ditinggalkan di tempat parkir kantor dengan label “Gaji Karyawan Q4”, atau iklan online yang menjanjikan “film gratis” jika Anda mengunduh sebuah aplikasi. Begitu umpan ditelan, malware masuk ke sistem.

- Quid Pro Quo: Mirip baiting, tapi penipu menawarkan “sesuatu untuk sesuatu”. Contoh paling umum: penipu menelepon karyawan, mengaku dari tim IT, menawarkan bantuan teknis (misal, “memperbaiki” masalah koneksi internet) asalkan karyawan memberikan kredensial loginnya. Mereka memberikan solusi palsu untuk masalah yang mungkin tidak ada, demi mendapatkan akses.

Respon Perusahaan: Membangun Benteng Manusia Melalui Pelatihan Kesadaran Keamanan

Mengandalkan teknologi saja tidak cukup. Ibarat perang, Anda butuh tentara yang terlatih, bukan hanya senjata paling mutakhir. Pelatihan kesadaran keamanan bukan lagi opsi, melainkan tulang punggung strategi keamanan siber perusahaan. Ini tentang memberdayakan setiap individu, dari CEO hingga staf magang, untuk menjadi garda terdepan dalam pertahanan digital.

Pelatihan yang efektif harus mencakup beberapa aspek penting:

- Mengenali Tanda-tanda: Mengajarkan karyawan cara mengidentifikasi email phishing (URL mencurigakan, ejaan salah, nada mendesak), panggilan vishing (pertanyaan sensitif, tekanan waktu), atau pesan smishing (tautan pendek aneh).

- Protokol Pelaporan: Menetapkan jalur yang jelas untuk melaporkan potensi serangan. Karyawan harus tahu siapa yang harus dihubungi dan bagaimana caranya, tanpa rasa takut dihakimi.

- Pentingnya Verifikasi: Menanamkan budaya “jangan langsung percaya”. Selalu verifikasi permintaan aneh, terutama yang melibatkan transfer uang atau informasi sensitif, melalui kanal komunikasi resmi yang berbeda.

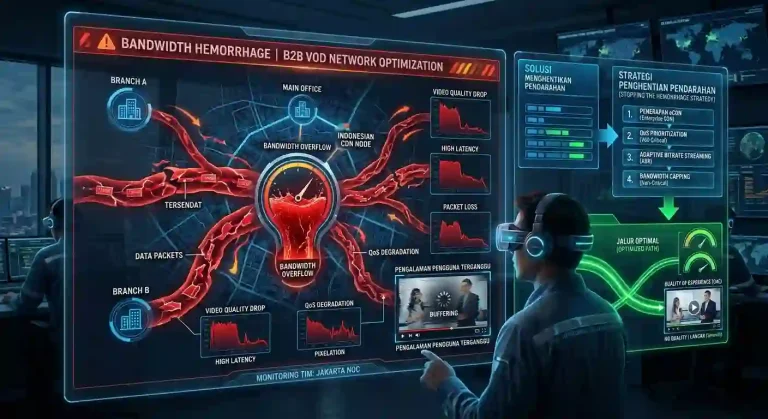

- Simulasi Realistis: Melakukan simulasi phishing atau serangan social engineering lainnya secara berkala. Ini bukan untuk menjebak, tapi untuk melatih refleks karyawan dalam menghadapi skenario nyata. Analisis dampak serangan DDoS atau insiden siber lainnya kerap menunjukkan bahwa faktor manusia menjadi celah kritis yang bisa dimanfaatkan, sehingga pelatihan yang berkelanjutan adalah kuncinya.

Tantangan & Realita: Mengapa Pelatihan Sering Gagal (dan Cara Mengatasinya)

Sayangnya, tidak semua program pelatihan kesadaran keamanan berjalan mulus. Seringkali, pelatihan terasa membosankan, terlalu teknis, atau tidak relevan bagi karyawan. Alhasil, informasi tidak terserap, dan perilaku tidak berubah. Ini adalah tantangan nyata yang harus dihadapi.

Menurut NIST (National Institute of Standards and Technology), Special Publication 800-50 menekankan bahwa program pelatihan dan edukasi kesadaran keamanan harus terus-menerus disesuaikan dengan ancaman terbaru dan menggunakan metode yang interaktif. Tanpa pendekatan yang dinamis, pelatihan akan menjadi formalitas belaka. Kurikulum yang usang, kurangnya personalisasi, dan minimnya simulasi praktis adalah resep kegagalan. Untuk mengatasinya, cobalah gamifikasi, studi kasus nyata yang relevan dengan pekerjaan mereka, dan simulasi phishing yang meniru modus terbaru. Buat pelatihan jadi pengalaman belajar yang menarik, bukan beban.

FAQ: Pertanyaan Penting Seputar Social Engineering dan Pelatihan Keamanan

Apa bedanya phishing dan spear phishing?

Phishing adalah serangan umum yang dikirim secara massal ke banyak target tanpa personalisasi mendalam, berharap ada yang “nyangkut”. Sebaliknya, spear phishing adalah serangan yang sangat ditargetkan ke individu atau organisasi spesifik, dengan riset mendalam dan personalisasi tinggi agar terlihat sangat meyakinkan.

Seberapa sering pelatihan keamanan harus dilakukan?

Idealnya, pelatihan kesadaran keamanan harus dilakukan secara berkala, minimal sekali dalam setahun untuk pembaruan fundamental, dan diselingi dengan simulasi atau micro-learning yang lebih sering (misalnya, bulanan atau triwulanan) untuk menjaga kewaspadaan karyawan terhadap ancaman terbaru.

Apakah tools pendeteksi email spam sudah cukup melindungi?

Tidak. Meskipun tool pendeteksi spam sangat membantu menyaring ancaman, tidak ada sistem yang 100% sempurna. Beberapa email phishing yang sangat canggih bisa lolos dari filter. Di sinilah kesadaran dan kewaspadaan karyawan menjadi lini pertahanan terakhir yang krusial.

Bagaimana jika karyawan sudah terlanjur kena jebakan social engineering?

Langkah pertama adalah segera melaporkannya ke tim IT atau keamanan perusahaan. Jangan panik atau merasa bersalah. Tim keamanan akan melakukan investigasi, mengisolasi potensi ancaman, dan mengambil langkah mitigasi seperti mengubah kredensial, memindai malware, dan menganalisis dampak insiden.

Melindungi perusahaan dari serangan social engineering berarti berinvestasi pada kecerdasan dan kewaspadaan kolektif. Ini adalah perlombaan tanpa akhir antara penipu dan pertahanan, dan hanya dengan membekali karyawan Anda dengan pengetahuan yang tepat, kita bisa memenangkan perlombaan itu. Ingat, manusia adalah aset terbesar, sekaligus potensi kerentanan terbesar. Lindungi mereka, dan Anda melindungi segalanya.