Distorsi Keamanan Webhook: Melindungi Integrasi Real-Time dari Payload Palsu

Daftar Isi Pokok Bahasan

- ▸ Alarm Darurat Integrasi: Ketika Webhook Anda Menjadi Pintu Gerbang Serangan

- ▸ Memahami Patologi “Payload Palsu” pada Webhook

- ▸ Pilar Keamanan Webhook: Strategi Anti-Distorsi & Injeksi

- ↳ Otentikasi dan Otorisasi Ketat

- ↳ Validasi Payload dan Idempotensi

- ↳ Enkripsi dan Proteksi Transport Layer (TLS)

- ↳ Deteksi Anomali dan Monitoring Berkelanjutan

- ↳ Implementasi Rate Limiting

- ▸ Tantangan dan Pengecualian dalam Implementasi Keamanan Webhook

- ▸ Pertanyaan yang Sering Diajukan (FAQ)

- ↳ Apa itu Webhook dan Mengapa Rentan Diserang?

- ↳ Bagaimana Cara Mengidentifikasi Serangan Payload Palsu?

- ↳ Apakah Penggunaan API Gateway Cukup untuk Melindungi Webhook?

- ↳ Kapan Harus Menggunakan Mekanisme Idempotensi pada Webhook?

- ↳ Apa Peran WAF dalam Keamanan Webhook?

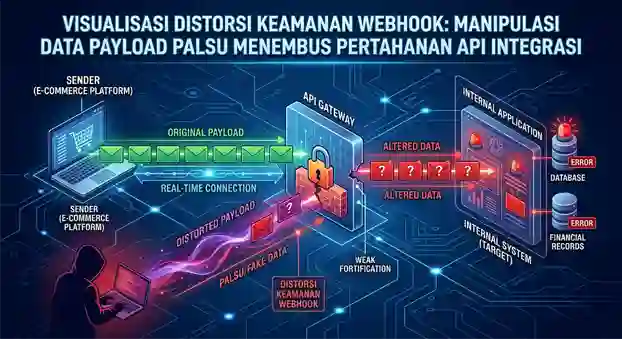

Alarm Darurat Integrasi: Ketika Webhook Anda Menjadi Pintu Gerbang Serangan

Pernahkah Anda membayangkan, sistem Anda sedang asyik bertukar data real-time, tiba-tiba… crash? Atau yang lebih parah, data sensitif bocor, bahkan muncul entitas aneh yang tidak pernah Anda buat? Jangan kaget. Di balik efisiensi integrasi otomatis, ada bayangan bernama distorsi keamanan webhook yang mengintai, siap menyuntikkan payload palsu dan menghancurkan integritas sistem Anda. Ini bukan cerita fiksi, ini kenyataan pahit yang sering dihadapi para pengembang dan tim operasional.

Masalahnya seringkali bukan pada kemampuan webhook itu sendiri, melainkan pada kelemahan fortifikasi keamanannya. Banyak yang mengira cukup dengan URL rahasia, padahal itu baru permulaan. Serangan payload palsu bisa datang dari mana saja, memanipulasi data transaksi, memicu fungsi yang tidak diinginkan, hingga membuka celah otentikasi dan otorisasi data yang fatal. Efek domino-nya? Kerugian finansial, reputasi hancur, dan waktu berharga terbuang untuk pemulihan pasca insiden yang sebenarnya bisa dicegah.

Memang benar, dunia IT tak pernah sepi drama. Tapi kita tidak bisa terus-menerus reaktif. Sudah waktunya kita proaktif membentengi setiap titik integrasi. Kita perlu memahami akar masalahnya, menerapkan strategi yang telah terbukti, dan belajar dari standar keamanan terbaik. Karena pada akhirnya, stabilitas sistem Anda adalah cerminan dari seberapa serius Anda menjaga setiap pintu masuk, termasuk yang otomatis sekalipun.

Memahami Patologi “Payload Palsu” pada Webhook

Payload palsu pada webhook adalah data yang sengaja dimanipulasi dan dikirimkan oleh pihak tidak berwenang seolah-olah berasal dari sumber tepercaya, dengan tujuan mengganggu, mencuri, atau merusak sistem penerima.

Menurut **OWASP (Open Web Application Security Project)**, dalam panduan mereka mengenai **API Security Top 10 (2023)**, salah satu risiko krusial pada integrasi berbasis API dan webhook adalah Broken Function Level Authorization (API2:2023) dan Unrestricted Access to Sensitive Business Flows (API4:2023). Ini terjadi ketika validasi otorisasi tidak cukup kuat, memungkinkan penyerang mengirimkan permintaan yang sah namun dengan konteks yang salah atau data berbahaya, memicu fungsi yang seharusnya tidak diakses.

Beberapa skenario umum yang rentan terhadap payload palsu meliputi:

- Injeksi Data Berbahaya: Mengirimkan skrip atau perintah SQL dalam payload.

- Replay Attack: Mengirimkan ulang payload yang sah secara berulang untuk membanjiri sistem.

- Manipulasi Konfigurasi: Mengubah pengaturan penting melalui payload yang dimanipulasi.

- Pemicu Fungsi Terlarang: Mengaktifkan fitur atau aksi yang hanya boleh dilakukan oleh pengguna tertentu.

Intinya, ketika webhook Anda tidak bisa membedakan mana teman dan mana lawan, pintu terbuka lebar. Ini bukan hanya tentang data yang salah; ini tentang kontrol dan integritas sistem yang terancam serius. Setiap pengembang harus melihat webhook bukan sekadar mekanisme pemicu, tapi sebagai sebuah endpoint yang memerlukan pertahanan berlapis.

Pilar Keamanan Webhook: Strategi Anti-Distorsi & Injeksi

Melindungi webhook dari distorsi payload palsu membutuhkan pendekatan holistik. Tidak ada satu solusi ajaib, melainkan kombinasi praktik terbaik yang bekerja bersama untuk menciptakan perisai yang kokoh.

Otentikasi dan Otorisasi Ketat

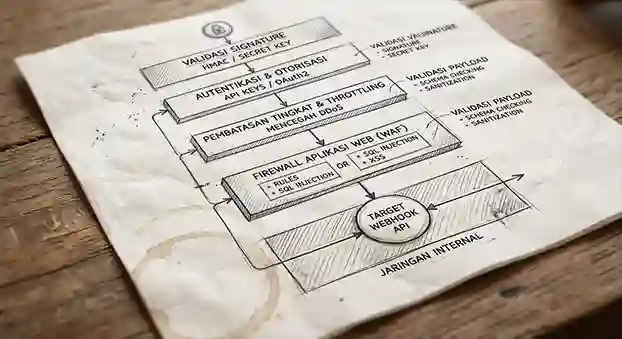

Ini adalah fondasi keamanan Anda. Bayangkan ini sebagai kunci ganda pada gerbang paling penting. Pastikan setiap permintaan webhook yang masuk benar-benar berasal dari sumber yang Anda harapkan dan memiliki izin untuk melakukan tindakan yang diminta. Cara paling umum dan efektif adalah menggunakan tanda tangan digital (digital signature) atau Hash-based Message Authentication Code (HMAC).

- Tanda Tangan Digital/HMAC: Sumber webhook menggunakan kunci rahasia (secret key) untuk menghasilkan hash dari payload dan mengirimkannya sebagai header. Penerima kemudian menggunakan kunci rahasia yang sama untuk menghitung hash dari payload yang diterima dan membandingkannya. Jika cocok, integritas dan otentikasi terjamin.

- IP Whitelisting: Batasi akses webhook hanya untuk alamat IP atau rentang IP tertentu dari penyedia webhook Anda. Ini seperti hanya mengizinkan kurir dari daftar terpercaya masuk ke area gudang.

- Secret Keys/API Keys: Meskipun tidak sekuat HMAC, penggunaan secret key yang kuat sebagai bagian dari URL atau header otorisasi bisa menjadi lapisan pertahanan pertama. Namun, ingat, secret key bisa bocor, jadi kombinasikan dengan metode lain.

Validasi Payload dan Idempotensi

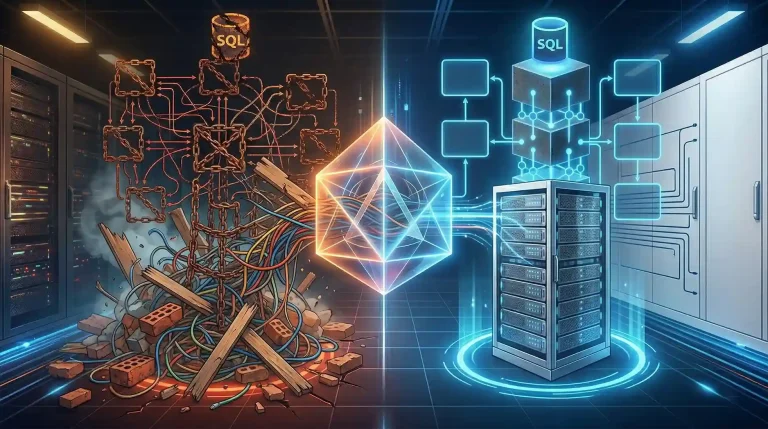

Bahkan setelah otentikasi, Anda tetap harus curiga. Validasi payload adalah proses memeriksa struktur, format, dan isi data yang diterima agar sesuai dengan ekspektasi Anda. Ini mencegah injeksi data yang tidak valid atau berbahaya.

- Validasi Skema (Schema Validation): Tentukan skema JSON atau XML yang ketat untuk payload webhook. Setiap payload yang menyimpang dari skema tersebut harus ditolak. Ini seperti memiliki cetak biru dan menolak setiap bahan bangunan yang tidak sesuai.

- Sanitasi Input: Bersihkan setiap data yang diterima dari karakter atau kode berbahaya, terutama jika data tersebut akan disimpan di database atau ditampilkan di antarmuka pengguna.

- Idempotensi: Pastikan bahwa memproses payload webhook yang sama lebih dari satu kali tidak akan menimbulkan efek samping yang tidak diinginkan. Ini krusial, terutama pada sistem pembayaran atau pencatatan yang sensitif. Misalnya, jika Anda menerima notifikasi pembayaran yang sama dua kali karena masalah jaringan, sistem Anda tidak boleh memproses pembayaran ganda. Ini penting untuk menjaga integritas data dan keamanan data secara menyeluruh.

Enkripsi dan Proteksi Transport Layer (TLS)

Komunikasi webhook harus selalu dienkripsi. Transmisi payload melalui HTTP biasa adalah bunuh diri. Mengapa? Karena data Anda akan melenggang bebas di internet, sangat mudah diendus dan disadap. Gunakan HTTPS (TLS/SSL) untuk semua komunikasi webhook.

Protokol TLS memastikan bahwa data yang dikirim antara server pengirim dan penerima dienkripsi, mencegah pihak ketiga memata-matai atau memodifikasi data dalam perjalanan. Ini adalah standar minimum untuk setiap komunikasi yang melibatkan informasi sensitif.

Deteksi Anomali dan Monitoring Berkelanjutan

Tidak ada sistem yang 100% anti-serangan. Karena itu, kemampuan untuk mendeteksi anomali adalah kasta tertinggi. Sistem monitoring yang baik akan memberitahu Anda ketika ada lonjakan permintaan yang tidak biasa, payload yang aneh, atau percobaan otentikasi yang gagal berulang kali. Ini adalah sistem saraf sensorik keamanan Anda.

- Log Audit: Catat setiap permintaan webhook yang masuk, termasuk header, payload (setelah disanitasi), dan respons. Log ini sangat berharga untuk analisis pasca-insiden.

- Sistem Peringatan (Alerting): Konfigurasi peringatan otomatis untuk pola aktivitas yang mencurigakan. Misalnya, jika ada 1000 permintaan webhook dari IP yang tidak dikenal dalam satu menit, sistem harus berteriak!

Implementasi Rate Limiting

Bayangkan seseorang terus-menerus mengetuk pintu Anda. Rate limiting adalah kebijakan yang membatasi jumlah permintaan webhook yang dapat diterima dari sumber tertentu dalam periode waktu tertentu. Ini mencegah serangan DoS (Denial of Service) sederhana atau serangan bruteforce pada endpoint webhook Anda.

Dengan membatasi frekuensi, Anda tidak hanya melindungi sistem dari kelebihan beban, tetapi juga mempersulit penyerang untuk melakukan percobaan berulang kali yang mungkin bertujuan untuk menebak kunci rahasia atau mencari celah. Ini adalah lapisan pertahanan praktis yang sering diabaikan.

Perlu diingat, artikel ini hanya berfungsi sebagai panduan edukatif. Setiap implementasi keamanan memiliki konteks uniknya sendiri. Kebijakan dan regulasi keamanan siber terus berkembang, sehingga sangat disarankan untuk selalu merujuk pada standar industri terkini, berkonsultasi dengan pakar keamanan siber, dan melakukan audit keamanan berkala. Interpretasi dan keputusan akhir terkait penerapan langkah-langkah keamanan sepenuhnya menjadi tanggung jawab dan kebijaksanaan pembaca.

Tantangan dan Pengecualian dalam Implementasi Keamanan Webhook

Meskipun praktik di atas terdengar lugas, implementasinya seringkali menghadapi batu sandungan. Salah satu tantangan terbesar adalah kompleksitas integrasi. Masing-masing penyedia layanan bisa memiliki implementasi webhook yang sedikit berbeda, entah itu format header untuk tanda tangan digital atau cara mereka mengirimkan secret key. Adaptasi yang tidak tepat bisa menyebabkan false positive (menolak payload yang sah) atau, lebih buruk, false negative (menerima payload berbahaya).

Pengecualian juga bisa muncul pada kasus-kasus tertentu, misalnya webhook internal di dalam jaringan privat yang diasumsikan aman. Namun, bahkan di lingkungan internal, prinsip zero-trust harus tetap dipegang. Tidak ada sistem yang sepenuhnya terisolasi dari potensi ancaman, baik dari internal maupun eksternal. Oleh karena itu, selalu pertimbangkan lapisan keamanan yang memadai, bahkan untuk komunikasi di dalam batas firewall.

Selain itu, manajemen kunci rahasia (secret management) yang buruk sering menjadi titik lemah. Kunci rahasia webhook harus disimpan dengan aman, tidak di-hardcode di kode sumber, dan dirotasi secara berkala. Ini adalah area yang membutuhkan disiplin tinggi dan penggunaan alat manajemen rahasia yang tepat untuk mencegah kebocoran.

Pertanyaan yang Sering Diajukan (FAQ)

Apa itu Webhook dan Mengapa Rentan Diserang?

Webhook adalah mekanisme otomatis yang memungkinkan aplikasi mengirimkan data real-time ke aplikasi lain sebagai respons terhadap suatu peristiwa. Ia rentan diserang karena pada dasarnya adalah endpoint yang terbuka untuk menerima permintaan HTTP POST, dan jika tidak diamankan dengan benar, siapa pun bisa mengirimkan data palsu.

Bagaimana Cara Mengidentifikasi Serangan Payload Palsu?

Indikasi serangan payload palsu bisa berupa: data yang tiba-tiba tidak konsisten atau rusak, log yang menunjukkan banyak permintaan dari IP tidak dikenal, gagalnya validasi tanda tangan digital, atau pemicu fungsi sistem yang tidak diinginkan secara acak. Monitoring log dan peringatan anomali sangat krusial.

Apakah Penggunaan API Gateway Cukup untuk Melindungi Webhook?

API Gateway memang memberikan lapisan keamanan tambahan seperti otentikasi API key, rate limiting, dan validasi dasar. Namun, ia tidak sepenuhnya menggantikan kebutuhan otentikasi dan validasi payload spesifik webhook di level aplikasi. Keduanya harus bekerja sinergis: API Gateway sebagai penjaga gerbang awal, dan aplikasi sebagai pemeriksa integritas data akhir.

Kapan Harus Menggunakan Mekanisme Idempotensi pada Webhook?

Mekanisme idempotensi sangat penting ketika aksi yang dipicu oleh webhook memiliki efek samping yang signifikan dan tidak boleh diulang. Contohnya pada pemrosesan pembayaran, pembuatan akun pengguna, atau pengiriman notifikasi yang hanya boleh terjadi sekali, meskipun webhook diterima beberapa kali.

Apa Peran WAF dalam Keamanan Webhook?

WAF (Web Application Firewall) dapat memberikan perlindungan lapisan aplikasi tambahan untuk endpoint webhook dengan menyaring lalu lintas berbahaya yang mencoba mengeksploitasi kerentanan umum seperti injeksi SQL atau skrip lintas situs (XSS) sebelum mencapai aplikasi Anda. WAF bertindak sebagai garis pertahanan pertama yang otomatis memblokir serangan yang dikenal.